درایوهای USB مقرون به صرفه و راحت هستند، اما گاهی آنها به اهداف جذابی برای هکرها تبدیل می شوند. در اینجا نحوه جلوگیری از کلاهبرداری توسط این دستگاه های ذخیره سازی قابل حمل آمده است.در عصر حملات سایبری مبتنی بر ایمیل، به راحتی می توان فراموش کرد که هکرها همچنین می توانند با استفاده از اجزای فیزیکی، به ویژه دستگاه های USB، به سیستم های بزرگ و کوچک نفوذ کنند.در اینجا توضیح خواهیم داد که حمله USB چیست و چگونه می توانید از قربانی شدن آن جلوگیری کنید.

بر اساس گزارش Honeywell Forge، 79 درصد از حملات سایبری USB می توانند فناوری عملیاتی را مختل کنند، مانند عملکردهای روزانه یک کارخانه صنعتی. پنجاه و یک درصد از آنها می توانند به مهاجم دسترسی از راه دور بدهند. اما این فقط صنعت بزرگ نیست که باید در برابر این تهدیدها محافظت کند. افراد نیز باید مراقب آنها باشند.

حمله USB چیست؟

در حمله USB از آن برای وارد کردن نرم افزارهای مخرب به رایانه یا سایر دستگاه های متصل به USB، مانند تلفن هوشمند، استفاده می شود. از دستگاههای USB نیز همچنین میتوان برای آسیب رساندن یا از بین بردن رایانه با ارسال بار الکتریکی استفاده کرد.

یکی از نگران کننده ترین جنبه های حملات USB توانایی آنها در کنترل از راه دور یک سیستم به هکرها است. برای مثال، حمله استاکسنت که در سال 2010 کشف شد، سایتهای توسعه هستهای ایران را آلوده کرد. از همین نوع نقضها میتوان برای نفوذ به تأسیسات متصل به شبکه برق، تولید نفت و سایر شبکههای اینترنت استفاده کرد. ده ها روش وجود دارد که یک مهاجم سایبری می تواند از درایو USB برای نصب یک اکسپلویت بر روی رایانه شما استفاده کند. دو مورد از رایجترین آنها از طریق دستگاههای درایو و درگاههای شارژ USB عمومی هستند که به عنوان جک شناخته میشود.

حملات دستگاه USB بسته به کاری که پس از اتصال به دستگاه شما انجام می دهند، به سه دسته اصلی تقسیم می شوند. دستگاههایی با میکروکنترلرهای داخلی دوباره برنامهریزیشده که پس از وصل شدن، عملکرد دیگری را اجرا میکنند، به عنوان مثال. مانند یک صفحه کلید عمل می کند و کلیدهای خاصی را تایپ می کند. به عنوان مثال می توان به حمله Rubber Ducky اشاره کرد.

دستگاههای USB با سیستمافزار داخلی دوباره برنامهریزیشده بهگونهای تغییر میکنند که میانافزار آنها بهطور خودکار عملکرد خاصی را پس از اتصال، مانند نصب بدافزار یا سرقت دادهها، اجرا میکند. یکی از نمونههای این حمله، حمله iSeeYou است که کلاس خاصی از وبکمهای اپل را دوباره برنامهریزی کرد تا مهاجم بتواند بدون اطلاع شخص، ویدیو ضبط کند.

حملات USB همچنین می توانند از نقص های موجود در نحوه تعامل رایانه ها و دستگاه های USB سوء استفاده کنند. یک مثال رایج از این حمله، حمله به روز رسانی سختافزار دستگاه (DFU) است که از یک دستگاه USB برای برنامهریزی مجدد سختافزار قانونی به چیزی مخربتر استفاده میکند. حتی حملاتی مانند USB killer وجود دارد که در آن یک دستگاه USB متصل برق را از خطوط برق USB رایانه ذخیره میکند تا زمانی که به سطح معینی برسد، سپس به شدت آن را تخلیه می کند .

چگونه از حملات USB جلوگیری کنیم؟

در حالی که این حملات ترسناک به نظر می رسند، راه هایی برای جلوگیری از آنها وجود دارد.

درایوهای ناشناخته را به برق وصل نکنید

بسیاری از تهدیدات USB به مهندسی اجتماعی، یا ترفندها و تاکتیکهای روانشناختی برای وادار کردن مردم به اتصال دستگاه بد برمیگردد. این تقریباً در هر نوع حمله سایبری و کلاهبرداری وجود دارد و مهم است که گرفتار آن نشوید.

اگر درایو USB را مشاهده کردید که نمیدانید در جایی افتاده است - مانند پارکینگ - آن را به رایانه خود وصل نکنید. هکرها به کنجکاوی انسان تکیه می کنند تا به آنها کمک کنند دستگاه شما را آلوده کنند. آنها آن را در یک مکان عمومی، مانند یک بیمارستان، رها میکنند و منتظر میمانند تا کسی آن را وصل کند. این حمله قطرهای نامیده میشود.

یکی دیگر از تاکتیکهای رایج ارسال درایوهای USB برای افراد از طریق پست و شبیهسازی آنها مانند پیشنهادهای تبلیغاتی از فروشگاههای بزرگ فناوری مانند است. مراقب هر درایو USBی که پیدا میکنید یا ناخواسته به صورت رایگان دریافت میکنید، خواه از شرکتی باشد که میشناسید یا نمیشناسید.

تعادل زندگی کاری

اگر از درایو USB برای کار استفاده می کنید، آن را از هر چیز شخصی جدا نگه دارید تا از انتقال نرم افزارهای مخرب از رایانه خانگی خود به شبکه حرفه ای خود جلوگیری کنید. همچنین میتوانید به طور مرتب دستگاههای USB خود را با یک برنامه آنتی ویروس و/یا ضد بدافزار اسکن کنید، در حالی که نرمافزار رمزگذاری ممکن است مهاجمان را از دسترسی به دادههای شما در صورت رخنه باز دارد. اگر فکر می کنید ممکن است یک دستگاه در معرض خطر را به رایانه خود وصل کرده باشید، فوراً اینترنت را قطع کرده و رایانه خود را مجدداً راه اندازی کنید.

Autorun را غیرفعال کنید

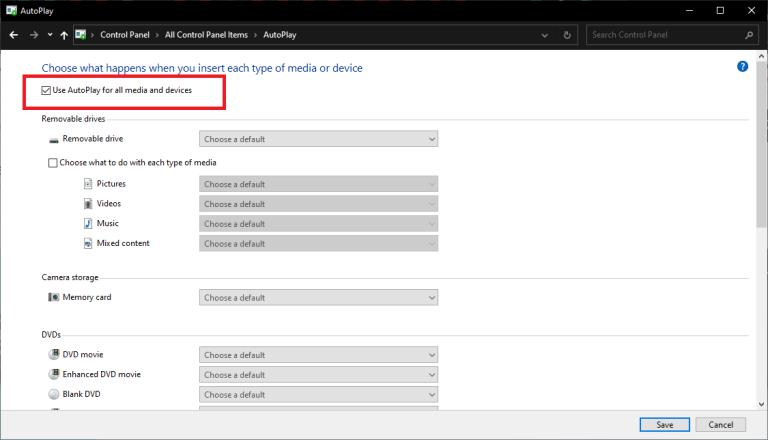

غیرفعال کردن ویژگیهای اتوران در دستگاههایتان به جلوگیری از اجرای خودکار کدهای مخرب در هنگام وصل کردن درایو کمک میکند. در ویندوز، Control Panel را باز کنید و تنظیمات AutoPlay را پیدا کنید. علامت Use AutoPlay برای همه رسانهها و دستگاهها را بردارید تا از راهاندازی دستگاههای ناشناس بدون هشدار یا درخواست مجوز جلوگیری کنید.

از شبکه خارج شوید

اگر کاملاً نیاز دارید که درایو فلش ناآشنا را وصل کنید، میتوانید از رایانهای استفاده کنید که دارای air-gapped است، به این معنی که به اینترنت یا شبکههای دیگر متصل نیست. کامپیوترهای دارای air-gapped به معنای امنیت کامل نیست.

تأسیسات توسعه هسته ای ایران که در حمله استاکس نت به خطر افتاد از یک شبکه با air-gapped استفاده کرد و با یک USB بد در معرض خطر قرار گرفت. پس از اتصال درایو، نرم افزار مخرب آزاد شد. بنابراین اگر یک درایو مشکوک را روی یک رایانه دارای air-gapped آزمایش کنید، این تنها چیزی است که باید از آن رایانه استفاده کنید و درایو USB مشکوک نباید به هیچ رایانه دیگری در شبکه شما متصل شود.

ایجاد حالت مجازی

اگر بیشتر از فناوری آگاه هستید، نرم افزار مجازی سازی مانند VirtualBox رایگان Oracle را دانلود کنید. این به شما امکان می دهد یک محیط مجازی در رایانه خود ایجاد کنید که یک نمونه شبیه سازی شده از رایانه شما را در رایانه شما اجرا می کند. میتوانید درایو را وصل کنید و آن را در محیط مجازی باز کنید بدون اینکه روی فایلها یا شبکه شما تأثیر بگذارد. Windows Sandbox نیز یک گزینه داخلی برای کاربران ویندوز است.

به روز رسانی ها را نادیده نگیرید

سیستم های خود را به روز نگه دارید، به خصوص اگر از ویندوز استفاده می کنید. بسیاری از مهاجمان از این واقعیت استفاده می کنند که مردم اغلب به روز رسانی سیستم های خود را به تاخیر می اندازند.

جمع بندی

هیچ روش امنیت سایبری بی خطا نیست، و این شامل اقدامات انجام شده برای جلوگیری از حمله USB نیز است.به یاد داشته باشید که هرگز به درایوهای ناآشنا اعتماد نکنید، درایوهایی را که به طور منظم استفاده می کنید اسکن کنید و از گزینه های امنیتی مانند رمز عبور، کلیدهای پین و رمزگذاری داده ها استفاده کنید. امیدواریم آگاهی از تاکتیکهایی که مهاجمان سایبری استفاده میکنند همراه با امنیت سختافزاری و نرمافزاری قوی، به شما کمک کند تا از هر گونه آلودگی ناخوشایند دیجیتالی خلاص شوید.

گردآورنده:فاطمه خوشبختی